Remote Desktop - Ошибка при проверке подлинности (CredSSP)

Материал из 1GbWiki.

| Версия 22:01, 9 мая 2018 (править) Marstem (Обсуждение | вклад) ← К предыдущему изменению |

Версия 22:02, 9 мая 2018 (править) (отменить) Marstem (Обсуждение | вклад) К следующему изменению → |

||

| Строка 9: | Строка 9: | ||

| Суть такая, что и клиент, и сервер, могут отказаться устанавливать подключение, если видят, что подключение небезопасно. | Суть такая, что и клиент, и сервер, могут отказаться устанавливать подключение, если видят, что подключение небезопасно. | ||

| + | |||

| + | == Решение == | ||

| Для подключения к проблемному серверу надо у себя на компьютере дать команду от имени администратора: | Для подключения к проблемному серверу надо у себя на компьютере дать команду от имени администратора: | ||

Версия 22:02, 9 мая 2018

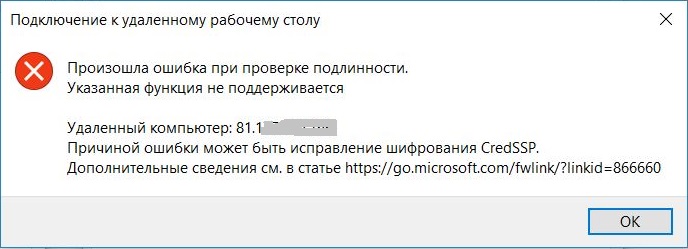

При подключении к VDS вы получаете такую ошибку:

Суть проблемы в том, что в протоколе RDP нашли уязвимость, которую достаточно сложно эксплуатировать, но всё-таки Microsoft решила подстраховаться и закрыла возможность подключаться к обновленным серверам со старыми клиентами (именно в таких условиях существует уязвимость).

https://support.microsoft.com/ru-ru/help/4093492/credssp-updates-for-cve-2018-0886-march-13-2018

- вот здесь всё описано полностью, официальная статья от Microsoft.

Суть такая, что и клиент, и сервер, могут отказаться устанавливать подключение, если видят, что подключение небезопасно.

Решение

Для подключения к проблемному серверу надо у себя на компьютере дать команду от имени администратора:

reg add "HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters" /f /v AllowEncryptionOracle /t REG_DWORD /d 2

- это разрешит клиенту устанавливать небезопасные соединения. Изменение параметра требует перезагрузки.

Риск эксплуатации этой уязвимости очень низкий, так что какое-то время можно работать в этом режиме, но нет гарантии, что Microsoft не будет перезаписывать этот параметр в дальнейшем, поэтому лучше всё-таки обновить и клиент, и сервер.